Riku Ruokolahti: Maine on keskeinen voima informaatiovaikuttamista vastaan

Informaatiosodassa taistellaan ihmisten mielistä, ja demokratia järjestelmänä perustuu ihmisten mieliin. Juuri tästä syystä demokratia instituutioineen on erityisen haavoittuva, kun informaatiovaikuttaja iskee. Organisaatiomaineen muodostavat puolestaan ne jaetut käsitykset, joita ihmisten mielissä on kustakin organisaatiosta. Tämä artikkeli avaa informaatio- ja kybervaikuttamista hyökkääjän näkökulmasta sekä sitä, miten organisaatiomaine liittyy asiaan.

Kyberhyökkääjän näkökulmassa on pohjimmiltaan kyse koneista ja ihmisistä sekä näiden välisistä luottamussuhteista ja vielä tarkemmin luottamussuhteiden väärinkäytöstä hyökkääjän eduksi.

Otetaan esimerkki. Saat lapsesi opettajalta yllättävän mutta harmittoman tuntuisen viestin. Viestissä kerrataan luokan kuulumisia. Tulet vastanneeksi viestiin ja maininneeksi lapsesi terveyteen liittyviä asioita, joista opettaja jo tietää. Paitsi että ei tiedä. Ei tiedä, koska viestin lähettäjä ei ole ope, vaan pahantahtoinen hyökkääjä, joka tuntee sinut inhottavan hyvin. Tulit juuri paljastaneeksi hänelle lisää henkilökohtaista tietoa mainitsemalla lapsesi terveydentilan. Seuraavassa viestissä on juuri tähän terveydentilaan liittyvä liite, jonka sinä koneen varoituksista huolimatta avaat. Tietenkin avaat. Hyvin harva ei avaisi.

Arvasit oikein. Liite on hienostunut haittaohjelma.

Tapauksen hyökkääjä on tehnyt tiedustelutyönsä ja valmistautunut hyökkäykseensä huolella. Hän on käyttänyt hyödykseen sinun herkkiä alueitasi sekä sinun ja opettajan välistä luottamussuhdetta, ja nyt hän hyödyntää tietokoneen luottamussuhdetta pääkäyttäjäänsä. Sinä pääkäyttäjänä avasit liitteen varoituksista huolimatta. Tässä vaiheessa hyökkääjä on päässyt koneeseesi ja hyödyntää koneen sisäisten rajapintojen välisiä luottamussuhteita. Ja kun sisään päästiin luotettuna, ei kone enää kyseenalaista luottamussuhteita yhtä helposti. Jossain koneesi uumenissa on vähemmän tunnettu ohjelmointivirhe, jota hyökkääjä hyödyntää edelleen koneesi ohjelmien ja työpaikkasi sisäverkon välillä. Työpaikkasi sisäverkon ja koneesi välillä on nimittäin luottamussuhde. Oli sitten kyse koneista tai ihmisistä, hyökkääjän työn keskiössä on luottamus.

Jos kohtaat näin huolella valmistellun hyökkäyksen, olet todennäköisesti tekemisissä luottamuksellisen tiedon tai hyökkääjän kannalta kiinnostavan organisaation kanssa. Edistyneen hyökkäyksen lopullinen kohde on harvemmin yksi ihminen.

Kuten edellisestä esimerkistä huomasimme, kybermaailmassa ei keskitytä vaikuttamaan vain koneisiin, vaan kyberhyökkäämisen keskeistä sisältöä on myös ihmisten hassuttaminen.

Tästä päästäänkin mukavasti informaatioympäristöön ja edelleen informaatiovaikuttamiseen. Kehitimme aikoinaan T-Mediassa suomalaisten arvoja syväluotaavan pitkittäistutkimuksen. Kyseessä ei ollut mikään kevyesti sutaistu kysymyspatteristo, vaan kuulimme laadullisissa haastatteluissa keskeisiä mielipidevaikuttajia hyvinkin laajasti (muun muassa arkkipiispaa, presidentti-instituutiota, valtiosihteeriä, kulttuuri- ja taidealan vaikuttajia, eläkeläisjärjestöjä, ammattiliittoja, ajatuspajoja, elinkeinoelämän edustajia, nuorisoa ja eri vähemmistöjen edustajia). Tästä pohjatyöstä loimme kvantitatiivisen mittarin, joka syväluotasi suomalaisten keskuudessa vallitsevia arvoja ja niiden tulevia muutoksia. Tutkimukselle annettiin nimi, joka teki oikeutta sen eteen nähdylle vaivalle. Tutkimuksen nimeksi tuli Kansan arvot.

![[:fi]Kansan arvot logo[:]](/wp-content/uploads/2018/12/Kansan-arvot_laatikko-e1650364945854-400x341.jpg)

KANSAN ARVOT -TUTKIMUS

T-Median kehittämä ja toteuttama Kansan arvot -tutkimus oli osa Taloudellisen tiedotustoimiston TATin toimintaympäristön muutoksen luotaustyötä. Äärimmäisen kiinnostavan tutkimuksen toteutus päättyi rahoituksen puutteeseen, kun Taloudellinen tiedotustoimisto TAT tarkensi strategiaansa ja keskittyi nuoriin. Matkalla nimikin muuttui: Taloudellinen tiedotustoimisto TAT on nykyisin Talous ja nuoret TAT.

Erilaiset kansalaiskyselyt ja niiden tulkitseminen ovat tiedustelupalveluille normaaleja työkaluja. Sellaisten avulla voidaan esimerkiksi ennakoida yhteiskunnallisia muutoksia tai karskeimmillaan pyrkiä ennalta arvioimaan sitä, miten ukrainalaiset mahtaisivat ottaa vastaan potentiaalisen miehittäjän. Tutkimustieto on tärkeä työkalu myös informaatiovaikuttamisessa. Kansan arvot -tutkimusraportti olisi ollut pahantahtoiselle hyökkääjälle todellinen aarre. Tutkimuksessa paljastui nimittäin muutakin kuin arvot ja niiden muutos. Siinä paljastui arvojen polarisaatio. Eli ne asiat, joista kansalaiset ovat vahvasti eri mieltä keskenään. Juuri tämä tieto on informaatiosodankäynnissä hyökkääjän näkökulmasta arvokasta.

Kun hyökkääjä tunnistaa yhteiskunnalliset jakolinjat, hän voi inspiroida eripuraa ihmisten välille tehokkaalla tavalla. Eripuraa voimistamalla etäännytetään ihmisiä toisistaan ja aiheutetaan epäluottamusta, joka puolestaan heikentää kansakunnan yhtenäisyyttä sekä edelleen päätöksenteko- ja toimintakykyä. Näin horjutetaan kokonaisia kansakuntia. Ei tarvitse kuin lukea uutisvirtaa tai katsoa ympärilleen ymmärtääkseen, kuinka tehokasta tämä on. Yhdysvaltain demokratia natisi liitoksissaan kaksien edellisten presidentinvaalien aikana ja niiden jälkipeleissä. Informaatiovaikuttamisen sanotaan olleen avainroolissa myös Britannian EU-erossa.

UUDISSANAT OSANA INFORMAATIOVAIKUTTAMISTA

Hyökkääjä saattaa ujuttaa esimerkiksi verkkokeskustelujen kautta arkiseen kieleemme termejä ja uudissanoja, jotka aiheuttavat polarisaatiota ja eripuraa. Nämä uivat huomaamatta arkikieleemme, ja määrätietoinen informaatiovaikuttaja voi seurata keksimänsä termistön uutta elämää poliitikkojen suussa, keskusteluohjelmissa ja jopa tv-uutisissa. Termien todellista alkulähdettä on vaikea myöhemmin todistaa, etenkin kun informaatiovaikuttaminen on pitkäjänteistä toimintaa: tarkoitushakuiset sanat ovat voineet olla käytössä jo yli vuosikymmenen. Saatamme itsekin käyttää informaatiosodan kieltä ymmärtämättä, että teemme niin. Esimerkiksi Naton puolesta argumentoinut henkilö leimattiin ennen Ukrainan sotaa hyvin helposti natohaukaksi, ja Venäjän hallinnon kritisointia on puolestaan koetettu leimata russofobiaksi.

Instituutioiden toimintaedellytykset rakentuvat yksilöiden luottamukselle

Yhteiskunta koostuu ihmisten lisäksi instituutioista. Instituutioilla tarkoitetaan tässä tapauksessa konkreettisia julkisen vallan piirissä olevia organisaatioita, ja ne ovat pahantahtoisen hyökkääjän kannalta mehukasta maaperää. Kansalaisten luottamus instituutioihinsa on toimivan yhteiskunnan ehdoton edellytys. Hyökkääjän intresseissä taas on horjuttaa kansalaisten luottamusta yhteiskuntajärjestelmään.

Otamme tässä vaiheessa hyökkääjän näkökulman kylkeen puolustuksen näkökulman ja tarkastelemme asioita myös eheyttäjän silmin. Olemme jo tässä vaiheessa oppineet melko oveliksi, ja on korkea aika alkaa tuhoamisen ohella rakentaa luottamusta ympärillemme.

Otamme tässä vaiheessa hyökkääjän näkökulman kylkeen puolustuksen näkökulman ja tarkastelemme asioita myös eheyttäjän silmin. Olemme jo tässä vaiheessa oppineet melko oveliksi, ja on korkea aika alkaa tuhoamisen ohella rakentaa luottamusta ympärillemme.

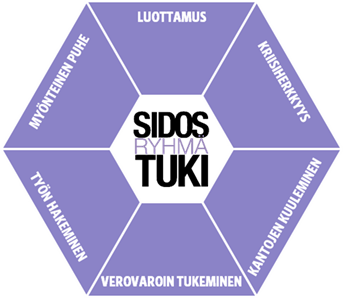

Mittaamme T-Median Luottamus&Maine-tutkimuksen yhteydessä kunkin julkisen sektorin organisaation sidosryhmätuen kansalaisten keskuudessa. Tuo sidosryhmätuki pitää sisällään kansalaisten luottamuksen organisaatiota kohtaan, luottamuksen kriisissä, halun kuulla organisaation kantoja, halun tukea organisaatiota verovaroin, halukkuuden työskennellä organisaatiolle ja todennäköisyyden puhua organisaatiosta myönteisesti.

Nämä yksilöiden luottamuksen ja käyttäytymisen muodot suhteessa julkisrahoitteiseen organisaatioon ovat sanalla sanoen kyseisen organisaation yhteiskunnalliset toimintaedellytykset. Ja juuri toimintaedellytykset ovat informaatiovaikuttamisen näkökulmasta ne tekijät, joita hyökkääjä pyrkii horjuttamaan ja joita me yhteiskunnan jäseninä haluamme puolustaa.

Miten organisaation toimintaedellytyksiä puolustetaan informaatiosodassa?

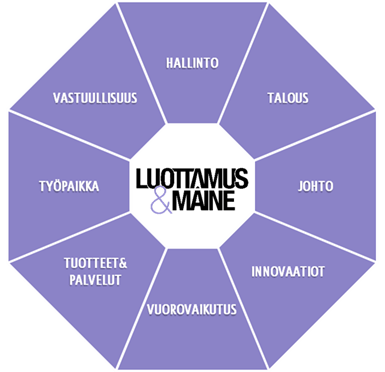

Jotta organisaation toimintaedellytyksiä voidaan rakentaa ja tarpeen tullen puolustaa, on ymmärrettävä, mistä ne syntyvät. Luottamus&Maine-mallin tarkoitus ja syntyhistoria pureutuvat juuri tähän kysymykseen. Mallia kehittäessämme pyrimme tunnistamaan, eristämään ja muotoilemaan ne organisaatioihin liitetyt geneeriset käsitykset, joilla on yhteys sidosryhmätukeen eli julkisen sektorin toimijan kannalta toiminnan edellytyksiin.

Luottamus&Maine-tutkimus mallintaa organisaation maineen tilastollisesti kahdeksan eri osatekijän kautta. Lisätiedot mallista.

Luottamus&Maine-mallia on jo vuosia sovellettu laajasti julkisen sektorin organisaatioihin. Yksittäisten Luottamus&Maine-tutkimustoteutusten määrä julkisen sektorin piirissä on vaikuttava. Tämä massa yhdenmukaisesti toteutettuja tutkimuksia tarjoaa mahdollisuuden katsoa kerättyjä datoja kokonaisuutena ja upota aiheeseen syvemmälle.

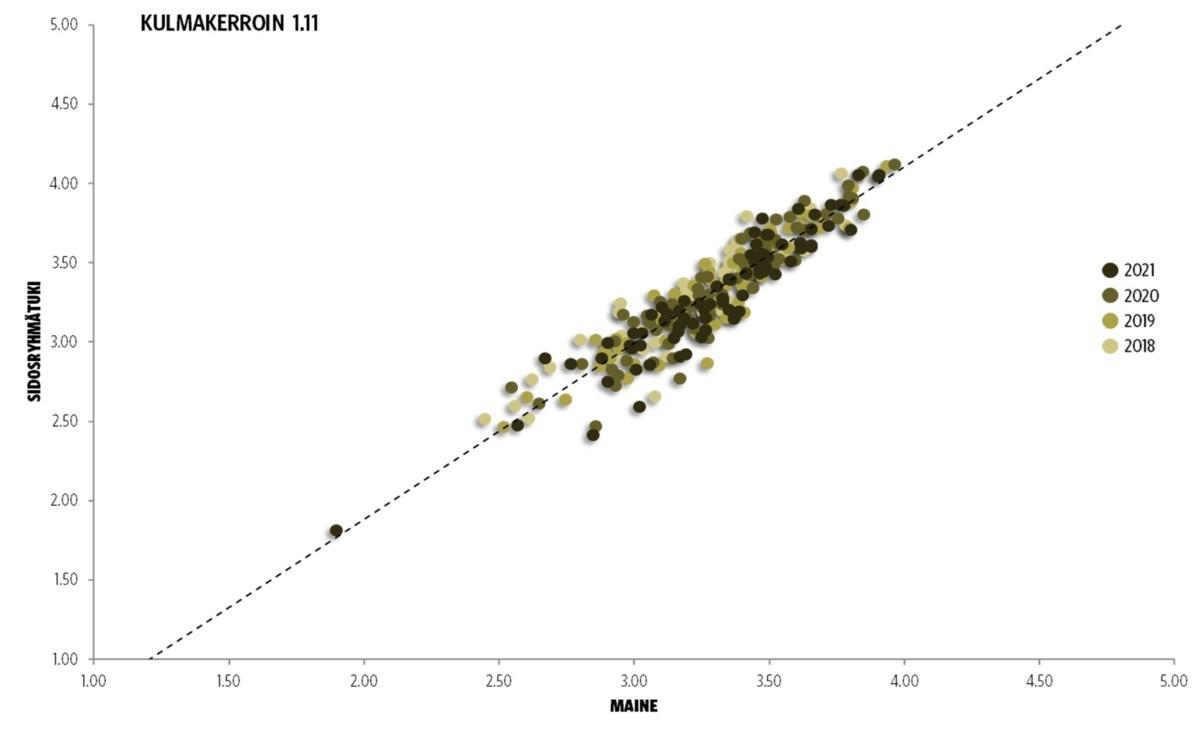

Oheinen meta-analyysi osoittaa meille maineen ja julkisen sektorin toimintaedellytysten yhteyden. Meta-analyysistä syntyy tilastollinen malli, jonka mukaan maineen muutokset vaikuttavat julkisen sektorin sidosryhmätukeen keskimäärin kertoimella 1,11. Tähän tutkimukseen vedoten voidaan rohkeasti esittää, että maine on instituutioiden ja edelleen yhteiskunnan toimintaedellytysten kannalta keskeinen tekijä. Mainetta kehittämällä instituutiot lunastavat kansalaisten luottamuksen ja kasvattavat resilienssiä sellaisen tilanteen varalta, jossa toimintaedellytyksiä pyritään horjuttamaan.

Havaittu kulmakerroin on tietysti sekä hyökkääjän että puolustajan kannalta mahdollisuus: Pienikin maineen tärvääminen syö toimintaedellytyksiä hyvällä kulmakertoimella. Ennakoiva mainetyö kehittää vastaavasti kriisiresilienssiä hyvällä kulmakertoimella.

Meta-analyysi julkisen sektorin Luottamus&Maine-tutkimuksista

Jokainen piste tässä kuvassa edustaa yhtä Luottamus&Maine-mallilla tutkittua julkisen hallinnon organisaatiota vuosina 2018–2021. Kunkin pisteen sijainti kuvassa perustuu kyseisen organisaation tilastollisesti mallinnettuun maineeseen ja sidosryhmätukeen. Vaaka-akselilla on organisaation maine ja pystyakselilla sidosryhmätuki. Sidosryhmätuki rakentuu jo edellä kuvattujen organisaatiosta mitattujen toimintaedellytysten keskiarvosta (luottamus, halu puhua myönteisesti ja niin edelleen). Maine puolestaan on Luottamus&Maine-mallin kautta tilastollisesti mallinnettu organisaation maine. Kunkin erillisen tutkimuksen (piste kartalla) tilastollinen virhemarginaali riippuu kyseisen tutkimuksen vastausten keskihajonnasta, mutta se sijoittuu kaikissa esillä olevissa tutkimuksissa välille 0,04–0,06 kuvan asteikolla 1–5. Aineistossa on edustettuna suuri määrä erilaisia suomalaisen julkisen sektorin organisaatioita.

Tunnettuus on osa puolustusta

Instituution edustajan mieleen voi nyt hiipiä ajatus, etteivät maineasiat suuren yleisön keskuudessa ole merkityksellisiä, jos organisaatio on hyvin vähän tunnettu. Tämä saattaa olla vaarallinen ajattelumalli. Perustelen seuraavassa miksi.

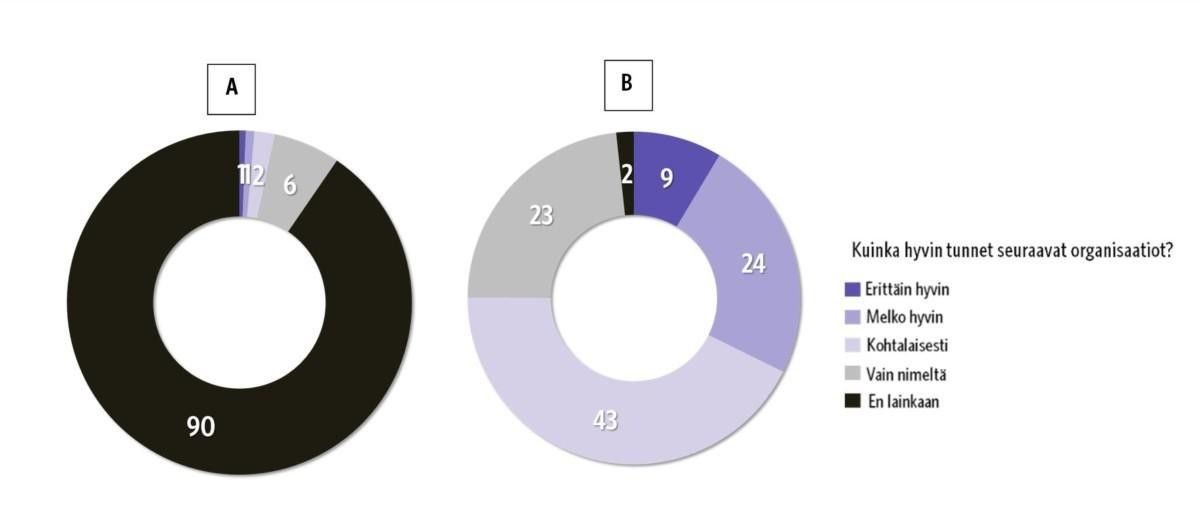

Alla on kuvattuna kahden erilaisen organisaation tunnettuus.

Ani harva tuntee organisaatio A:n, kun taas melkein jokainen suomalainen tietää organisaatio B:n ainakin nimeltä. Ja kun yksilö kertoo tuntevansa organisaation nimeltä, hän todennäköisesti tietää siitä jo huomattavasti enemmän kuin pelkän kirjainyhdistelmän. Nimi ei jää helposti mieleen, jollei se yhdisty johonkin asiaan tai mielikuvaan.

Hyökkääjän näkökulmasta nämä organisaatiot ovat kovin erilaisia keskenään. Toisesta organisaatiosta kansakunnalla on olemassa mielikuvia, ja toisen olemassaolosta tietää vain harva.

Onko sitten niin, että vain vähäisesti tunnetun organisaatio A:n ei tarvitse murehtia maineestaan informaatiovaikuttamisen näkökulmasta? Valitettavasti näin ei ole. Itse asiassa organisaatio A voi olla informaatiovaikuttamisen näkökulmasta helpompi maali kuin organisaatio B.

Kun mielikuvia ei ole juuri ollenkaan, voivat organisaatioon liitetyt käsitykset syntyä nopeastikin jonkun muun kuin organisaation itsensä aloitteesta. Näin saattoi käydä esimerkiksi Valtiontalouden tarkastusvirastolle VTV:lle. En väitä, että juuri VTV:n mainekriisiin liittyvät tapahtumat etenivät informaatiovaikuttajan lähtökohdista, mutta VTV on hyvä esimerkki siitä, miten vähäisesti tunnetun instituution tunnettuus on altis täyttymään hyvinkin nopeasti negatiivisilla mielikuvilla. Nykyisin VTV on hyvin tunnettu organisaatio.

Edellä kuvattu ilmiö on tietysti hyökkääjän kannalta mahdollisuus. Omalla tavallaan voisi ajatella, että julkisesti rahoitetun, kansallisesti merkittävän instituution olisi järkevää pitää kansalaiset ainakin jossakin mittakaavassa tietoisina instituution olemassaolosta, toiminnasta ja tavoitteista.

Esitin, että organisaatio A saattaa olla hyökkääjän näkökulmasta helpompi maali kuin organisaatio B, mutta tämä ei ole itsestäänselvyys. Tilanne riippuu organisaatio B:n maineesta. Tunnettuus itsessään ei tarkoita suoranaista puolustuskykyä. Ajatellaanpa, että organisaatio B olisi VTV nykyisessä tunnettuudessaan. Potentiaaliset uudet negatiiviset tiedot organisaatiosta, todet tai valheelliset, uppoaisivat hyökkääjän kannalta hedelmälliseen maaperään. Uuden tiedon vastaanottoon vaikuttaisi vahvistusharha: kansalaiset olisivat varsin valmiita uskomaan myös uusia negatiivisia asioita VTV:stä, koska ne tukisivat valmiita käsityksiä kyseisestä organisaatiosta. Näin ollen VTV:n toimintaedellytyksiä olisi huomattavasti helpompi horjuttaa kuin vaikkapa poliisin.

Organisaatio B voisi muuten tunnettuutensa puolesta olla poliisi, jolla on melko vahva maine ja kansalaisluottamus. Hyökkääjän näkökulmasta poliisin asemaa on juuri tästä syystä vaikeaa horjuttaa. Negatiivista informaatiota hyvämaineisesta organisaatiosta ei oikein uskota, vaikka se olisikin totta.

Tämä ilmiö on puolestaan kognitiivinen dissonanssi. Se tarkoittaa lyhyesti kuvattuna epämiellyttävää oloa, joka seuraa siitä, että saamme tietoa, joka ei vastaa omaa maailmankuvaamme. Sivuutamme tällaisen tiedon helposti ja siirrymme eteenpäin. Kognitiivinen dissonanssi syntyy tällaisessa tapauksessa vahvan maineen seurauksena ja on itsessään keskeinen puolustusmekanismi. Kuuluuhan viestintäkonsulttien hokemakin: ”Maine kantaa kriisien ylitse.” Näin voi todella olla!

Todettakoon vielä varmuuden vuoksi, että organisaatiot A ja B eivät ole VTV ja poliisi. Tunnettuusmittaukset kuvaavat esimerkkiorganisaatioita, jotka jäävät tässä yhteydessä anonyymeiksi.

Alhainen tunnettuus on instituutiolle informaatiovaikuttamisen näkökulmasta riski siitäkin huolimatta, että tunnettuus ei itsearvoisesti synnytä organisaatiolle resilienssiä. Resilienssi informaatiovaikuttamiselle syntyy hyvän maineen kautta, ja hyvä maine pitää ansaita ja rakentaa jo ennen kuin ongelmia syntyy, jotta luottamus- ja mainepuskuri kestää yllättävän tilanteen aiheuttaman häiriön.

MITÄ, ONKO SUOMI KORRUPTOITUNUT KLEPTOKRATIA?

Vaikka jotakin keskeistä instituutiota olisi vaikeaa horjuttaa, tämä ei tarkoita, etteikö sitä silti jatkuvasti yritettäisi. Aika on hyökkääjän puolella. Jokaiselle organisaatiolle tulee pitkän ajan kuluessa virheitä tai ongelmia, joita sinnikäs hyökkääjä voi hyödyntää kiihdyttämällä jo käynnissä olevia informaatio-operaatioitaan.

Me länsimaiset ihmiset pidämme venäläistä valtajärjestelmää korruptoituneena kleptokratiana. Juuri tällä hetkellä, keväällä 2022, hyökkääjä, jolla olisi tahtoa, resursseja ja oikean tilannekuvan suoma ajoitus, voisi tehokkaasti horjuttaa suomalaista järjestelmää itse luomastamme näkökulmasta. Vuotamalla tosia tai keksittyjä korruptioepäilyjä Valtiontalouden tarkastusvirastosta ja yhdistämällä nämä Jari Aarnion tapauksen avulla narratiiviin poliisin korruptoituneisuudesta edistynyt hyökkääjä voisi käyttää aikaikkunan hyväkseen ja kylvää kansaan epäilyksen siemenen siitä, että omakin järjestelmämme on korruptoitunut kleptokratia.

Maineen vaikuttavuusanalyysi on äärimmäisen sensitiivistä tietoa

Palataanpas hetkeksi kybermaailmaan. Silverskin Information Security testaa erilaisia järjestelmiä hyökkäämällä niihin systemaattisesti mutta luvan kanssa – tai oikeastaan pyynnöstä. Intensiivinen penetraatiotestaus huomataan varmasti. Hälytyskellojen ainakin pitäisi soida, kun hyökkääjä kokeilee kaikkea mahdollista ja mahdotonta samaan aikaan.

Koehyökkäyksen tapahtumien pohjalta asiakkaalle laaditaan raportti, jossa käydään läpi kaikki kokeillut hyökkäysteknologiat ja -menetelmät. Raportista löytyvät myös tiedot siitä, mitkä keinot losahtivat puolustuksesta läpi ja kuinka pitkälle. Löytyneisiin tietoturva-aukkoihin ehdotetaan korjauksia. Arvatkaapa, onko edellä kuvattu raportti sensitiivistä tietoa. Hyökkääjän näkökulmasta raportti on käytännössä ohjeistus siihen, miten kohdejärjestelmään pääsee sisään varmasti, elegantisti ja huomaamatta. Ja jos jotakin on korjattu, tiedetään sekin, miten se on korjattu.

Tilastotieteeseen pohjautuva organisaatiokohtainen maineen vaikuttavuusanalyysi on informaatiosodan näkökulmasta tismalleen samanarvoinen raportti. Vaikuttavuusanalyysi pohjaa korrelaatio- ja regressioanalyyseihin, ja siitä näkee suoraan, mitkä organisaatiokohtaiset mielikuvat vaikuttavat kaikkein eniten juuri kyseisen instituution toiminnan edellytyksiin. Analyyseistä löytyy myös tieto siitä, mitkä mielikuvat ovat heikompia eli mistä alueista organisaation maineessa ihmiset tietävät vähiten tai mistä mielikuvista he ovat vahvasti erimielisiä. Edistynyt hyökkääjä käyttäisi raporttia seuraavalla tavalla:

- Katsoisi vaikuttavuusanalyysistä kohdeorganisaation luottamusta eniten rakentavat ja horjuttavat tekijät.

- Katsoisi osatekijöiden polarisaatioanalyysin ja valitsisi maineen osatekijöistä sen, jossa on samaan aikaan vahvin erimielisyys ja suurin tietämättömyys.

- Kohdistaisi massiivisen informaatio-operaation kirurgintarkasti juuri siihen kohdeorganisaation maineen osa-alueeseen, jossa vaikuttavuus, erimielisyys ja tietämättömyys kohtaavat.

Näin toimimalla hyökkääjä pystyisi horjuttamaan kohdeinstituution nauttimaa luottamusta uskomattoman tehokkaasti. Kaikki paukut olisivat juuri siinä pisteessä, jossa panssari on heikoin tai sitä ei ole ollenkaan ja jossa panssarin alla on tärkeä sisäelin.

Hyökkääjän näkökulmasta penetraatiotestauksen loppuraportti ja Luottamus&Maine-tutkimuksen vaikuttavuusanalyysi ovat käytännössä sama asia. Ne ovat kuin valmiiksi laadittuja ja varmuudella menestyvä strategioita. Sitä ne ovat myös puolustajalle, mutta puolustajan näkökulmasta menestys ei ole yhtä varmaa, eikä puolustajalla ole varaa odottaa sopivaa hetkeä. Rikkominen on monella tapaa helpompaa ja nopeampaa kuin kauniiden asioiden suunnitelmallinen rakentaminen. Juuri sen takia kriisiresilienssiä tulee rakentaa niin kybermaailmassa kuin mainemaailmassakin jatkuvasti, määrätietoisesti ja ennen kaikkea rauhan aikana.

Joskus täysin erilaiset polut voivat johtaa samaan pisteeseen

Tällä kertaa samaan parkkiruutuun ajoivat kyberturvallisuus ja maine, pohtii tämän artikkelin kirjoittaja, T-Median kehitysjohtaja ja Luottamus&Maine-mallin pääkehittäjä Riku Ruokolahti. Riku on vaikuttanut maineen johtamistyön ohella erilaisissa kyberturvallisuuteen liittyvissä taustatehtävissä. Näistä mainittavimmat ovat yli kymmenen vuoden työskentely kyberhyökkäysyhtiö Silverskin Information Security Oy:n hallituksessa sekä työ sijoittajana ja johdon neuvonantajana darkweb-tiedusteluun erikoistuneessa Cyber Intelligence House -yrityksessä.

Silverskinin keskeinen filosofia on lisätä yritysten ja yhteiskuntien kokonaisturvallisuutta tarkastelemalla instituutioita hyökkääjän näkökulmasta ja ehdottamalla korjaavia toimenpiteitä tältä pohjalta. CIH puolestaan kerää tietoa sekä havainnoi ilmiöitä, tapahtumia, rikoksia ja tietovuotoja, joita tapahtuu anonyymien verkkojen suojissa. Lailliset instituutiot (muun muassa INTERPOL), yhteiskunnat ja yritykset hyödyntävät CIH:n keräämiä tietoja, jotta ne osaavat varautua ja reagoida uhkiin.

Artikkelin sisältöjä ja hyökkäysskenaarioita sparrasi kyberturvallisuusasiantuntija Mikko S. Niemelä. Mikko on perustanut kyberhyökkäysyhtiö Silverskinin ja kybertiedusteluun erikoistuneen Cyber Intelligence Housen. Lisäksi Mikko opettaa kyberturvallisuutta National University of Singaporessa ja toimii neuvonantajana muunmuassa YK:n huume- ja rikosvirastolle (UNODC) ja INTERPOLille.